Políticas de Grupo é uma das mais úteis ferramentas complexas e negligenciado disponível no Windows XP Pro.

Grupo de Políticas são regras que podem ser aplicados a uma máquina cada vez que o sistema operacional inicia. Essas regras podem ser usadas para melhorar significativamente a segurança de base do sistema operacional, no nível local ou global.Embora destinado principalmente para uso em ambiente corporativo, não há nenhuma razão para que um usuário doméstico não deve se beneficiar deles.

Políticas de Grupo permitem-lhe controlar o registro, as opções de segurança, scripts, pastas e instalação de software e manutenção. O último conjunto de regras é chamado de Políticas de Restrição de Software. Na verdade, Software Restriction Policies são um subconjunto das Políticas de Grupo.

Políticas de Grupo pode ser executada por computador ou por usuário. Isso significa que você será capaz de usar certas contas com privilégios totais, enquanto outros têm opções limitadas e usabilidade. Software Restriction Policies só pode ser definido globalmente.

Nota: Políticas de grupo não pode ser definido ou editado quando rodando sob uma conta de usuário limitada.

Quais são essas políticas realmente bom?

Muitos usuários do Windows investir tempo e dinheiro na compra de software de segurança que se destina a guarda de diferentes partes do seu sistema operacional e protegem das mudanças. Não surpreendentemente, muitos programas deste tipo fazem coisas que podem ser realizados com as políticas de grupo. Isso significa que você não tem que investir seus recursos na compra de software de terceiros e encontrar o equilíbrio certo da compatibilidade com a sua configuração actual. A built-in ferramentas fará.

As políticas vão ser particularmente útil para as seguintes configurações:

- Multi-usuário do ambiente onde o proprietário deseja controlar os outros usuários

Você pode usar as políticas destinadas a limitar os usuários específicos de fazer coisas que você não pode querer que eles façam, como a instalação de software extra ou ajustes com configurações diferentes. Isto pode ser muito útil quando o público-alvo são pessoas que têm computador são analfabetos (pessoas idosas, geralmente) ou computador obstinado (adolescentes). Por exemplo, você é um estudante universitário e você compartilha o PC com o seu flatmate, que é, para a falta de uma palavra melhor, mudo. Se você não tem dinheiro e não fazer nenhum desejo de machucar seu amigo, mesmo que ele insiste em instalar controles ActiveX cada vez que vê um lado, as políticas de grupo podem fazer o truque. - ambiente de utilizador único, onde o proprietário pretende reforçar a segurança da sua máquina

Estes dias, você vai ouvir muitas vezes palavras como "zero-day exploits" que circulam na-savvy círculos de segurança e você pode sentir uma ligeira onda de paranóia ultrapassagens você. Em vez de toneladas de empilhamento dos programas apenas para manter afastado o vírus apocalíptico de sua máquina, você pode implantar um simples poucas políticas e impedir a catástrofe de sempre começar concebido.

Políticas de Grupo são altamente eficazes, não o pedágio recursos e exigem manutenção mínima, uma vez plenamente configurada. O único problema aparente é que você vai precisar aprender a usar as diretivas. Para a maioria das pessoas, este é um território totalmente desconhecido, e puderam sentir um pouco oprimido, ou mesmo desencorajados de explorá-la.

Felizmente, as coisas não são tão assustadores quanto parecem. Além disso, espera-se, neste artigo meu será capaz de ajudá-lo a tomar os poucos primeiros passos. Dito isto, gostaria de salientar que este artigo não é de forma abrangente, a fórmula completa para fazer a coisa certa. Há praticamente ilimitadas possibilidades quando se trata de configurar as políticas de grupo, sobretudo se tivermos em mente que eles devem ser definidos para atender as necessidades.

Meus hábitos de navegação são mais prováveis diferente do seu (a menos que você é meu irmão), o que significa que você não deve tomar cegamente meus exemplos como o Santo Graal da segurança. Em vez disso, você deve usar este guia para se familiarizar com as políticas de grupo, aprender a usá-los ea partir daí, desenvolver suas próprias estratégias.

Antes de começar, algumas dicas úteis:

- Não aplicar mais do que algumas configurações de uma vez! Se algo der errado, você pode não ser capaz de facilmente isolar a origem do problema.

- Você deve fazer backup dos seus dados antes de tentar, pela primeira vez.

- Você provavelmente deve definir um ponto de restauração do sistema.

- Você precisa de muita paciência.

- Opcional, mas vivamente recomendado: Se você puder, instale o VMware Player ou Server. Aprendendo sobre as políticas de grupo e de restrição de software Políticas podem ser bastante inofensivo se você fizer isso em uma máquina virtual rodando um convidado sistema operacional Windows XP Pro. Claro, eu deixo a questão da legalidade para você. Se você estiver interessado em aprender mais sobre virtualização, você pode querer ler o meu VMware Player - Um grande amigo do artigo.

Como faço para acessar as Diretivas de grupo?

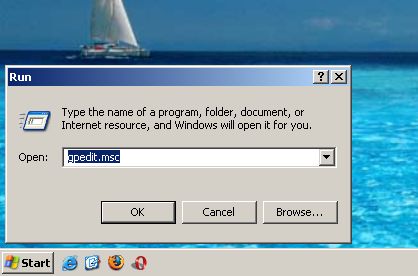

Se você estiver executando o Windows XP Pro em um tipo de conta de administrador, você pode invocar o Group Policy Object Editor , digitando gpedit.msc em Iniciar> Executarcampo.

Este comando irá abrir o Editor de Objeto de Diretivas de Grupo. Você pode identificar o processo de execução como mmc.exe no Gerenciador de Tarefas. Este processo pertence à Microsoft Management Console, Group Policy Object Editor é uma parte do MMC.

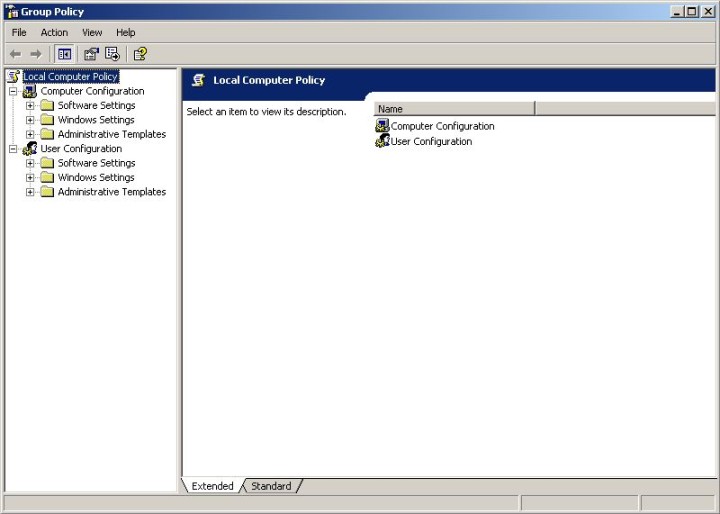

Por enquanto, nada de especial está acontecendo. No lado esquerdo, você tem a árvore de configurações disponíveis, no hierárquica (pirâmide) estrutura. Esta é a árvore da consola.Se você selecionar uma opção à esquerda, será apresentada em detalhe no painel da direita, incluindo uma breve descrição muito útil se os seus parâmetros básicos. O painel da direita é chamado de Painel de Detalhes.

As políticas de grupo podem ser aplicadas em nível global (Computer Configuration) ou nível de usuário (User Configuration). A maioria das opções são idênticas para os dois.Algumas opções só estarão disponíveis a nível global ou local.

E agora?

É muito fácil se perder antes mesmo de começar. Você precisa ter uma idéia clara do que deseja fazer. Se você está apenas começando e quiser experimentar, vá em frente. No entanto, se você está definindo a sua máquina para um ambiente de trabalho, sugiro que você planeje cuidadosamente suas metas. Você pode até considerar o uso de caneta e papel para organizar a sua instalação.

Primeiro, quem é o usuário pretendido?

Você? Alguém mais? Se sim, qual é o seu nível de especialização? Quais são os seus hábitos? Por exemplo, passar uma hora as configurações do Internet Explorer ajustes possam ser uma má escolha se o usuário nunca se preocupa destina-se a abrir o Internet Explorer para navegar. No entanto, se a pessoa é propensa a baixar lotes de software e executar arquivos executáveis, sem verificação, você pode querer limitar a sua capacidade de executar programas que não são explicitamente permitidos.

Em segundo lugar, o que você está tentando alcançar?

Deseja esmagar impiedosamente a habilidade de usar a máquina ou simplesmente desejam minimizar a possibilidade de danos não intencionais através da utilização inexperientes? Você deve ajustar a configuração para refletir a realidade e ajudar a melhorar a funcionalidade e desempenho ao invés de mudá-las completamente. Você sabe que você tem sucesso em sua tarefa, quando o público-alvo continua usando a máquina sem qualquer alteração aparente.

Em terceiro lugar, abrandar

Mais importante, não exagere. Tendo descoberto um brinquedo novo, provavelmente você vai se sentir compelido a tentar tudo de uma vez. Isso resultará em uma máquina aleijado severamente que pode acabar a formatação em pura frustração de sua própria ruína.

Agora que nós estabelecemos essas regras básicas, vamos começar.

Diretivas de Restrição de Software

Software Restriction Policies permitem controlar a execução dos programas em seu computador. Este subconjunto de políticas é de longe a parte mais importante de sua gestão políticas. Se você configurá-los corretamente, você terá economizado bastante trabalho com outras políticas.

Software Restriction Policies estão localizados em:

Diretiva de Computador Local Configuração do computador> Configurações do Windows Configurações de Segurança> Diretivas de Restrição de Software>

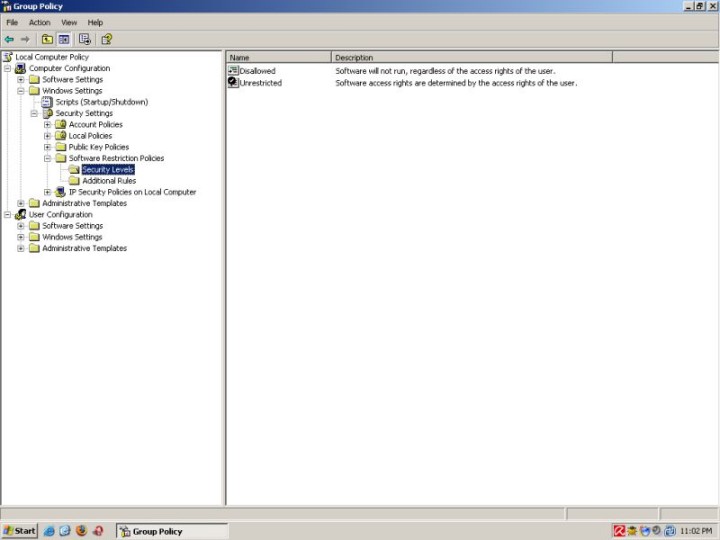

Software Restriction Policies tem dois níveis básicos:

- Proibido - Todos os executáveis serão impedidos de correr, salvar uma lista de programas aprovados (whitelist).

- Irrestrito - Todos os executáveis serão autorizados a funcionar, salve uma lista de programas proibidos (lista negra).

O primeiro nível deve ser usada quando você deseja permitir somente determinados aplicativos para ser executado. Este método é um pouco perigoso, pois ele exige que você compreenda plenamente que os processos devem ser autorizados a funcionar e que você será capaz de resolver os problemas que você deve encontrar um. Também é menos flexível, uma vez que limitam a um conjunto fixo de executáveis permitido.

O segundo nível deve ser usada quando você deseja limitar apenas a certas aplicações de execução. Este método é mais fácil de configurar corretamente, mas deixa um grande grau de liberdade bastante para o usuário pretendido.

Se você está apenas começando, eu sugiro que você tente o padrão Irrestrito nível de segurança e criar regras específicas para as aplicações indesejadas. Depois de dominar o uso de diretivas, você pode querer experimentar o nível permitido.

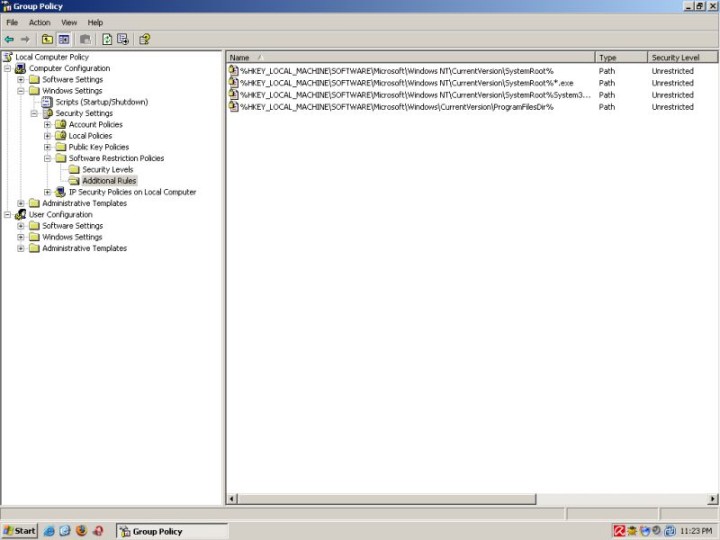

Regras adicionais permitem que você especifique arquivos executáveis que você deseja excluir o nível padrão. Em outras palavras, especificar a lista de permissões ou lista negra, dependendo da sua escolha.

Para mantê-lo de bloqueio-se fora do sistema, o Windows processos centrais são listados como Irrestrito. No entanto, você deve ter cuidado, porque pode haver outros programas, como o seu firewall ou anti-vírus, que são mais prováveis localizado em outro lugar e exigir as suas próprias regras, você deve optar pelo nível permitido. Outro processo muito importante que você iria querer manter irrestrito é o Microsoft Management Console (mmc.exe), sem a qual você não será capaz de editar as diretivas de grupo!

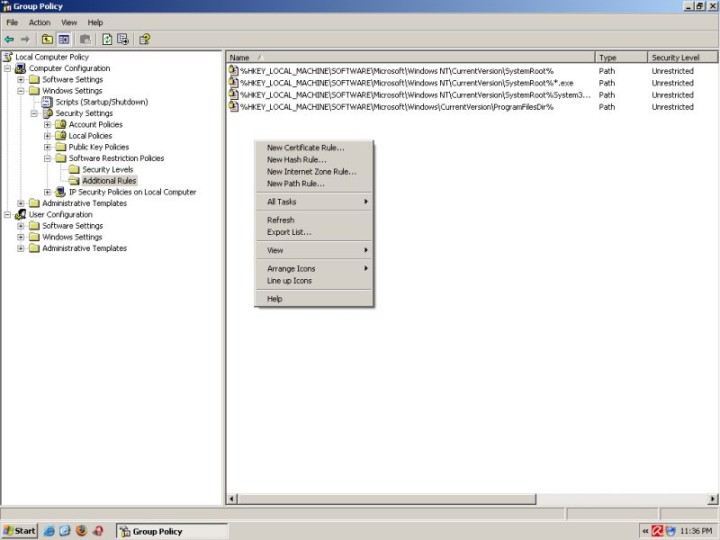

Adicionando uma regra

Existem várias maneiras de criar novas regras:

- Destaque regras adicionais>> botão direito do mouse escolher um Estado

- Destaque Regras adicionais> clique direito no Painel de Detalhes> escolher um Estado

- Destaque regras adicionais> Menu> Acção> escolher um Estado

Existem quatro tipos de regras - Hash, Certificado, caminho e zona. Essas regras determinam que os arquivos podem ou não ser executado. Por exemplo, você pode impedir um certo executável em uma pasta, mas permiti-lo em outro, ou bloqueá-lo completamente com seu valor de hash.

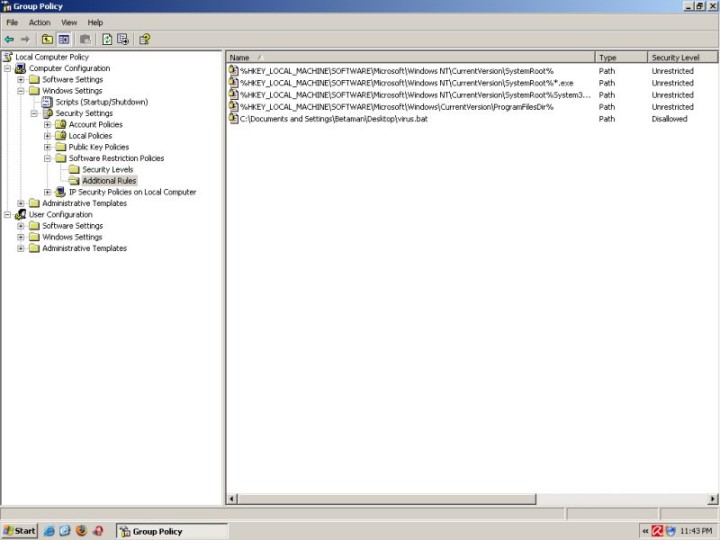

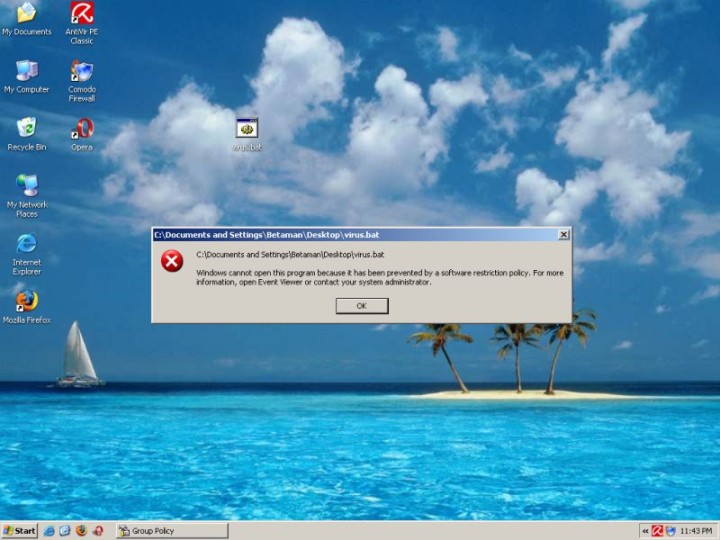

Exemplo

Tenho virus.bat criar um arquivo chamado. É no ambiente de trabalho. Para todos os efeitos práticos, este arquivo pode ser mal-intencionado. Vou definir uma regra que vai impedi-lo de correr.

Na verdade, quando clicado duas vezes sobre o arquivo não será executado.

Tecnicamente, a sua imaginação é o limite.

Você pode ler em detalhes sobre o Software Restriction Policies Microsoft em como fazer para um muito agradável usar Software Restriction Policies para proteger contra softwares não autorizados.

Outras políticas

Para além das restrições de software, você também pode configurar o ambiente de trabalho sem depender explicitamente executáveis específicos. Um usuário descuidado pode causar muito dano mesmo sem executar determinados programas.

Abaixo está uma muito curta e de nenhuma maneira um panorama exaustivo de algumas das opções que você pode configurar para controlar a sua máquina e seus operadores humanos.

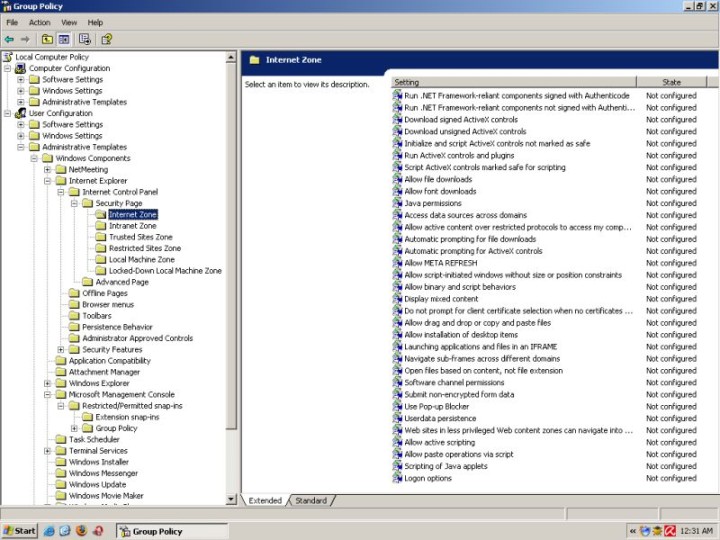

Internet Explorer

Zonas de instalação

Você pode usar esta opção para configurar cada uma das Zonas em detalhe. Por exemplo, você pode proibir que um usuário baixar arquivos na Zona da Internet, mas para permitir que sites listados na zona confiável.

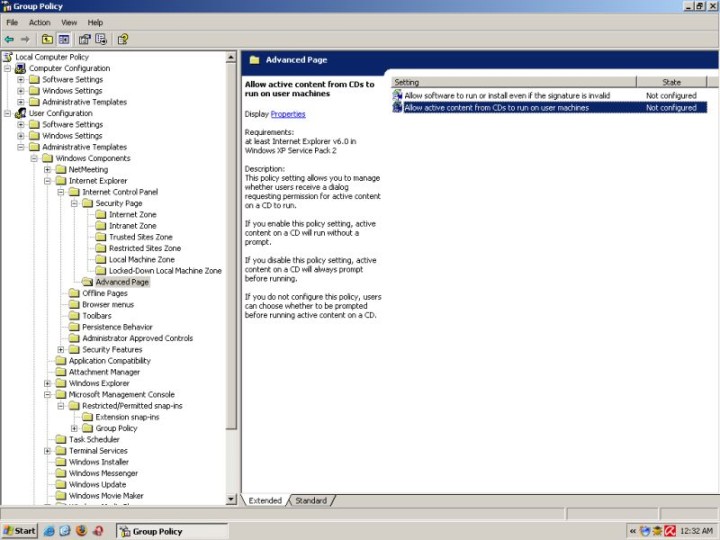

Desativar o conteúdo ativo em CDs

Lembre-se da história com a Sony rootkit DRM? Muitas pessoas correndo máquinas com Windows foram infectados com um rootkit, simplesmente colocando o CD de música no CD-ROM bandeja. O que aconteceu é que o conteúdo ativo no CD correu sem a permissão do usuário. Usando esta opção teria sido uma boa forma de preveni-la.

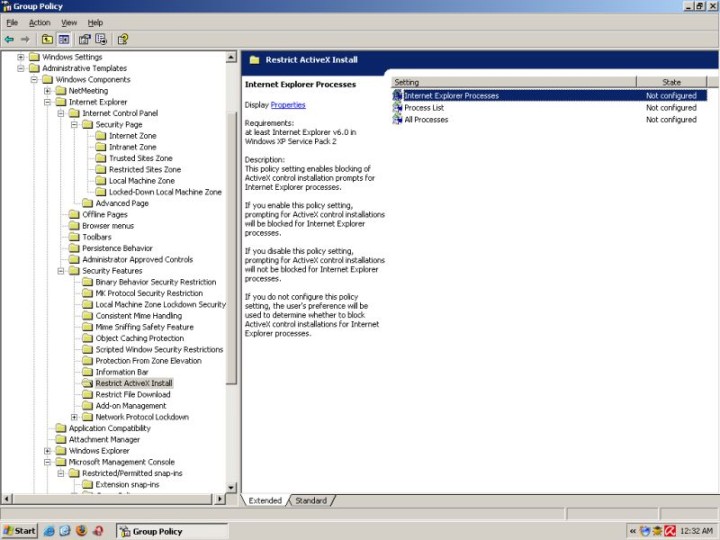

Restringir o controle ActiveX instalar

Um dos nemeses de um típico usuário do Internet Explorer são os controles ActiveX. Você pode mantê-los afastados completamente.

Windows Installer

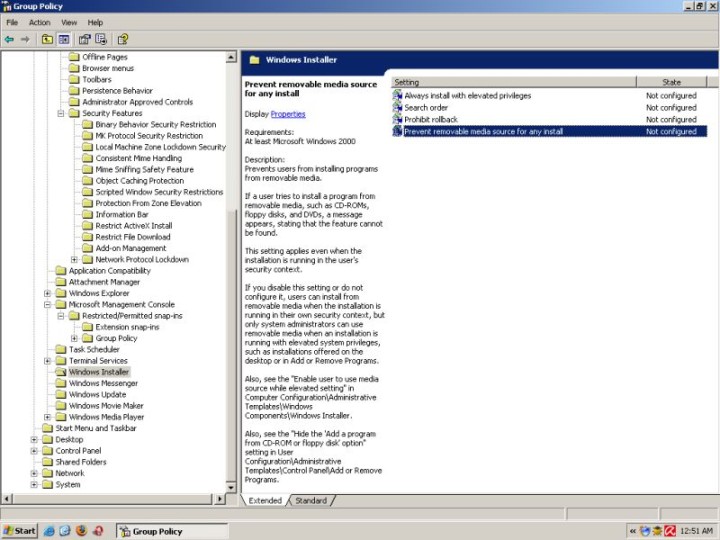

Impedir origem de mídia removível instalar

Um dos maiores perigos para qualquer rede de computadores é a presença de um "insider", também conhecida como Tróia O Cavalo e Judá Iscariotes. Muitas set-up de rede maravilhosamente foi derrubado por um usuário descuidado conectar seu disco flash USB e instalar um programa que ele era de outra maneira não conseguem obter a partir de dentro da rede.

Tabém podemos restringir a instalações de programas através de Modelos Administrativos da guia Configuração de Computador, não da guia usuários, certo?, depois vá em modelos administrativos, componentes do windows e depois em Windows Installer, ative a opção "Proibir Instalações pelo usuário".

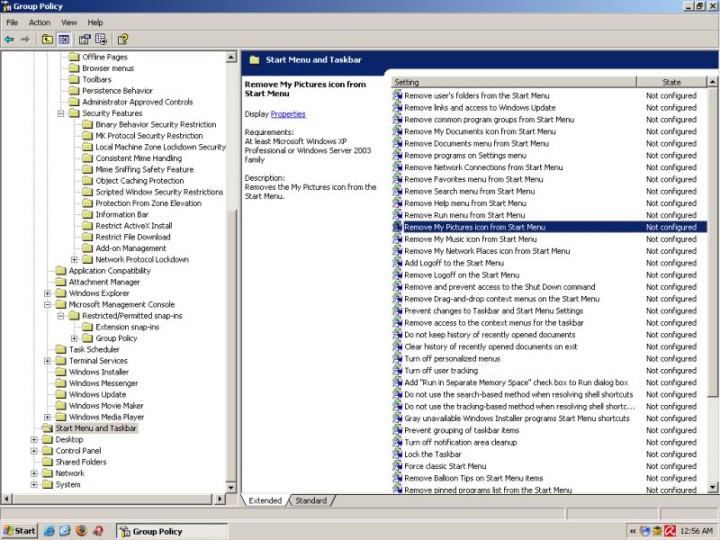

Menu Iniciar e barra de tarefas

Remover Minhas Imagens do menu Iniciar

Você também pode personalizar o layout muito e funcionalidade de seus menus. Por exemplo, você pode remover o ícone Meu extremamente irritante Fotos do Menu Iniciar.Bem como ajustar muitas outras funções indesejadas e opções.

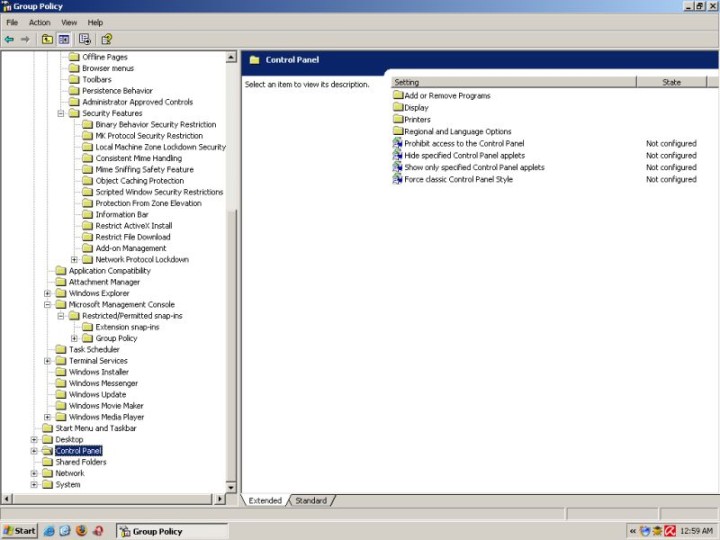

Painel de controle

Se você souber que um determinado usuário vai ser tentados para ajustar qualquer coisa que ele pode encontrar, você pode querer restringir o acesso ao Painel de controle ou de determinadas funções da mesma.

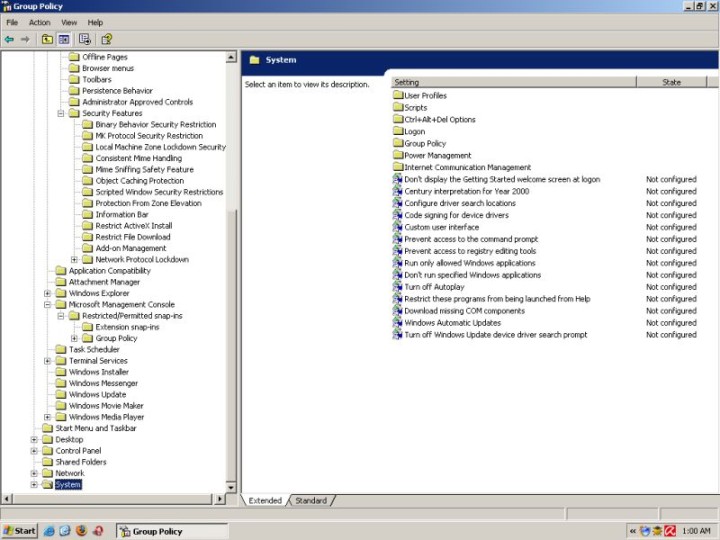

Sistema

System-sábio, você pode impedir que o usuário acessar o registro, impede o acesso ao prompt de comando, executar apenas alguns aplicativos ou impedi-lo de correr alguns outros, desabilitar autoplay de CDs ou configurar as atualizações do Windows.

Alguns outros, as políticas mais útil que eu posso pensar no momento:

Configuração do computador> Configurações do Windows> Configurações de Segurança> Diretivas de Conta (obrigada, NickR)

- Password Policy> Comprimento mínimo da senha

- Password Policy> A senha deve satisfazer requisitos de complexidade

- Account Lockout Policy> Limite de bloqueio de conta

Configuração do Usuário> Modelos Administrativos> Componentes do Windows

- Internet Explorer> branding Desativar externa do Internet Explorer

- Internet Explorer> Pop-up permitem lista

- Internet Explorer> Não permitir que os usuários ativar ou desativar add-ons

- Internet Explorer> Painel de Controle da Internet> Desativar o ... página (qualquer uma ou todas)

- Internet Explorer> Administrador Aprovado Configure Controls> ao seu gosto

- Windows Explorer> Ocultar estas unidades específicas em Meu Computador

- > Windows Messenger não deixe que o Windows Messenger para ser executado

- Windows Media Player>> Reprodução Prevenir Download Codec

- Menu Iniciar e barra de tarefas> Não manter histórico de documentos abertos recentemente

- Menu Iniciar e barra de tarefas> Desativar monitoramento do usuário

- > Painel de Controle Adicionar ou Remover Programas> Remover Adicionar ou Remover Programas

- Painel de Controle> Vídeo> Evite mudar wallpaper

- Pastas compartilhadas> permitir raízes DFS a ser publicado (conjunto de pessoas com mobilidade condicionada)

- Rede> Conexões de Rede> Proibir TCP / IP Configuração avançada

- Rede> Conexões de Rede Proibir o acesso> para propriedades de uma conexão LAN

- Rede> Conexões de Rede Proibir o acesso> ao New Connection Wizard

A amostra acima é apenas a ponta do iceberg. Passando por todos eles é impossível, porque isso significa basicamente configurar o Windows todo sistema operacional, que é algo que requer muito tempo, um planejamento cuidadoso e um toque pessoal. Você deve ler atentamente percorrer as configurações disponíveis e decidir qual é a melhor escolha para você.

Para mais informações sobre Diretivas de Grupo, você pode querer experimentar o seguinte link:

Como usar o Editor de Diretiva de Grupo para gerenciar a diretiva do computador local no Windows XP

Impedir os utilizadores de outros alterando suas configurações

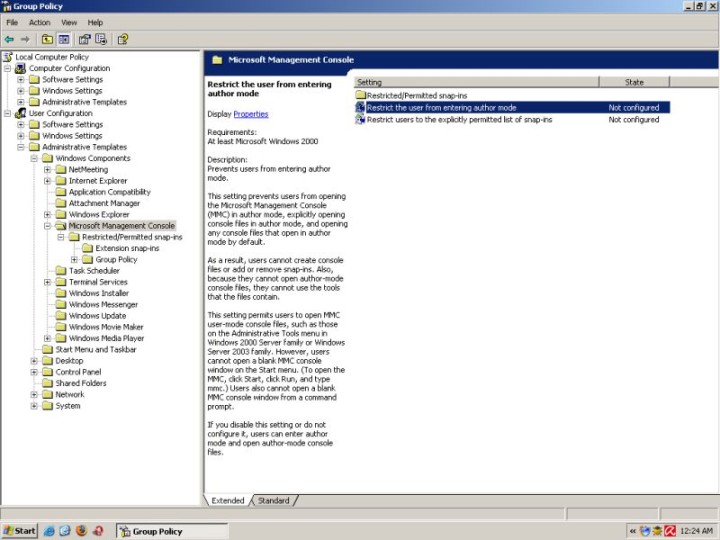

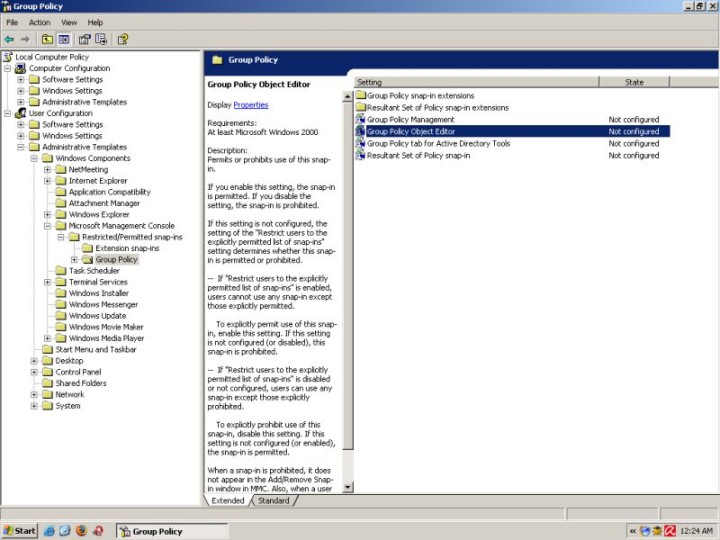

É inteiramente possível que o usuário arcando com o ônus de suas escolhas é o computador-savvy e ouviu de Políticas de Grupo. Nesse caso, ele será capaz de acessar o Grupo de Políticas de snap-in e retire as regras de ofensa. Nesse caso, você precisa impedi-lo de fazê-lo.

Este seu como fazer isso:

Desativar o Microsoft Management Console (mmc.exe)

Desativar Group Policy Object Editor (gpedit.msc)

Lembre-se: Quando você desativar o acesso para o Group Policy Editor, você não será capaz de acessá-lo mais, exceto no modo de segurança utilizando a conta de administrador original. Isto significa que se você senha proteger sua conta de administrador, você será capaz de impedir que outros usuários alterem suas configurações.

E é isso! Você está definida. Seu computador está protegido. Suas políticas são protegidos. Vazamento de trás e apreciar o silêncio.

Outros links úteis

Políticas de Restrição de Software Como ...

Segurança capítulo, Guia 6: Restrição de Software para Windows XP Políticas Clientes Windows XP

Trabalhando com a Diretiva de Grupo

Group Policy Management Console - útil para importação, exportação, backup e restauração de Políticas de Grupo.

Conclusão

Políticas de Grupo é uma arma muito poderosa nas mãos de um usuário do Windows paciente. Com cuidado, eles podem ser configurados para fornecer excelentes, fogo e esquecer da segurança. Eles estão disponíveis gratuitamente, não usar qualquer tipo de recursos e não colidir com qualquer programa. Mais importante ainda, por dominar o seu uso, você vai ganhar inestimável conhecimento do sistema operacional Windows.

É definitivamente vale a pena tentar. Divirta-se!

Cheers.

Atenção: O tutorial acima foi adicionado através do site http://www.dedoimedo.com/computers/policies.html